HPE Zero Trust Security

Sicherheit auf drei Säulen

Sicher aufgestellt mit HPE Zero Trust Security

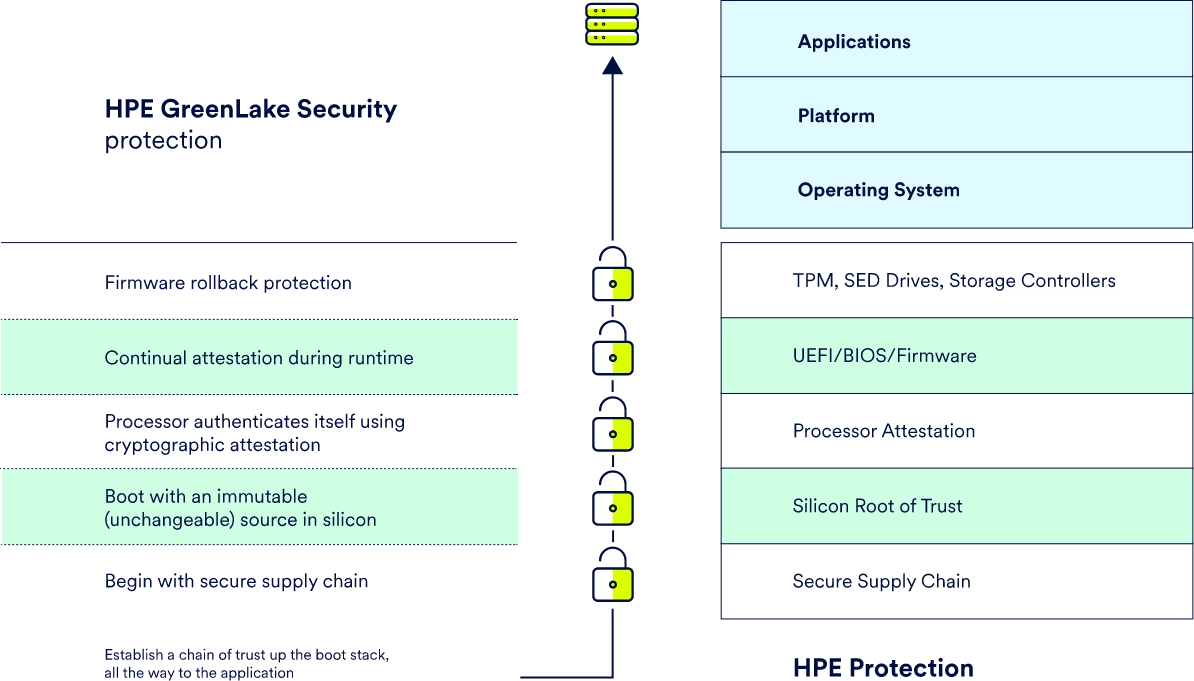

Erste Säule:Silicon Root of Trust

Sicherheit startet bei Silicon Root of Trust bei der Lieferkette, wird in die Hardware auf Chip-Ebene eingebrannt und erstreckt sich bis in die Cloud. Eine gläserne Lieferkette mit verifizierten Produktionsstätten, Teilen und Transportdienstleistern garantiert, dass während der Fertigung über den Transport bis zu Ihnen im Rechenzentrum die Sicherheit der Hardware garantiert ist. Dadurch, dass elementare Sicherheitsfunktionen direkt in die Hardware integriert sind, können Beeinträchtigungen bis hinunter auf die Workload-Ebene erkannt und verhindert werden. Mithilfe eines kryptografisch gesicherten Startvorgangs können Bootkit- und Firmware-Angriffe von Anfang an verhindert werden.

Zweite Säule:Disaster Recovery & Backup

Ransomware-Angriffe häufen sich inzwischen auch im Mittelstand und stellen Unternehmen vor ganz neue Herausforderungen. Dabei werden nicht nur Daten verschlüsselt, sondern auch Mitarbeiter und Administratoren ausspioniert, um einen größtmöglichen Schaden zu verursachen. Der klassische Backupansatz hilft hier nur bedingt. Es muss eine Datensicherheit der Backupdaten sichergestellt werden und Backupdaten müssen länger im Zugriff bleiben als es bisher der Fall war. Die klassischen Sicherungsschemas, in denen tagesaktuelle Backupdaten 30 Tage vorgehalten wurden, sind überholt.

Neben der Datensicherheit muss auch der Betrieb im Falle eines Ransomware-Angriffes schnellstmöglich und sicher wiederhergestellt werden. Dazu ist eine Disaster Recovery Lösung unumgänglich, damit nicht der Geschäftsbetrieb mehrere Wochen und Monate „steht“. Zudem müssen sich IT-Leiter und Administratoren auch weiterhin Gedanken über die Absicherung gegen andere logische und physische Fehler (Beispiel: Rechenzentrums- oder Speicherausfall) machen, um die Serviceverfügbarkeit und damit den Geschäftsbetrieb sicherzustellen.

Mit Zerto aus dem Hause Hewlett-Packard Enterprise bietet die enthus eine Lösung, die sowohl Business Kontinuität, als auch IT-Sicherheit bietet. Diese Lösung ist nicht als Ersatz für bestehende Backupsoftware wie Veeam oder Commvault, sondern als Ergänzung für den Disaster Recovery Fall zu sehen. Neben einer sekundengenauen Datenreplikation auf eine Disaster Recovery Umgebung bietet Zerto den Aufbau einer Test- und Dokumentationsumgebung, ein Werkzeug für effiziente und sichere Datenmigrationen und die Umsetzung Ihrer Notfallpläne in eine sichere Disaster Recovery Umgebung. Dabei wird der zu schreibende Datenstrom automatisch auf Anomalien geprüft, um die Sicherheit Ihrer Daten zu gewährleisten.

Ihre Vorteile mit Zerto:

- Zerto reduziert die Betriebskosten der IT-Infrastruktur durch einfache Handhabung

- Es reduziert manuelle Prozesse

- Disaster Recovery Tests werden zu einem einfachen Prozess ohne Produktionsausfall und mit Protokoll für Auditierungen

- RPO = Sekunden; RTO = Minuten - Sicherstellung Ihres Geschäftsbetriebs nach einer Ransomware-Attacke oder logischen Ausfällen

- und vieles mehr

Nutzen Sie Zerto für:

Schutz vor Cryptolocker-Auswirkungen: Zerto schützt sekundengenau ohne Nachteile für die Produktion und kann damit Auswirkungen einer Ransomware-Attacke oder anderer Incidents auf ein Minimum reduzieren

Hardware- / RZ-Migration: Mit Zerto beschränkt sich die Ausfallzeit auf die Bootzeiten der VMs. Ganze RZ, Apps, VMs und Daten können innerhalb weniger Minuten in andere RZ migriert werden – unabhängig von der Entfernung. Eine Migration kann vorab getestet und wieder rückgängig gemacht werden.

Hypervisor-Migration: virtualisierte Apps und Daten können mit Vorabtest und einem Produktionsausfall von nur wenigen Minuten in einen anderen Hypervisor oder eine neue Hypervisor-Version migriert werden.

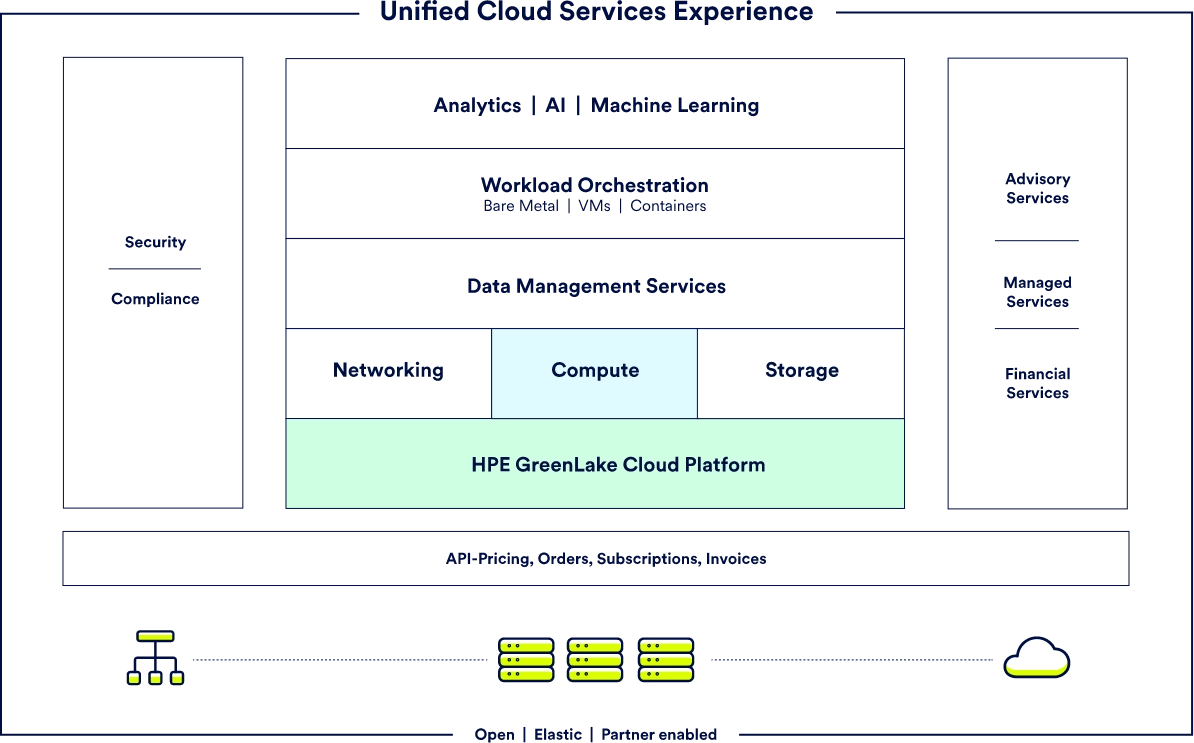

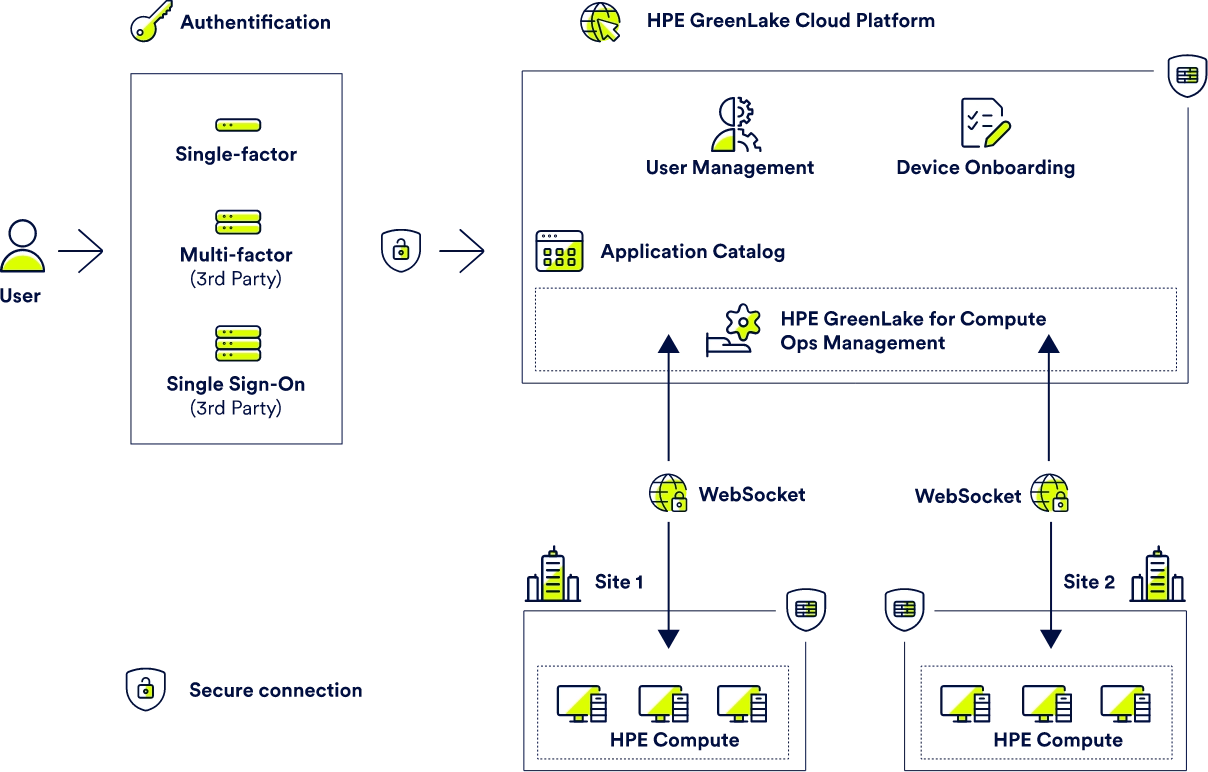

Dritte Säule:Cloud-BasedManagement

Eine ganzheitliche Perspektive auf die Sicherheit Ihrer Server-Infrastruktur ist nur möglich, wenn Sie alle dafür relevanten Komponenten immer im Blick haben. Deshalb bringt HPE die operativen Vorteile der Cloud mit einer einzigen, einfachen Konsole in das lokale Rechenzentrum. Ob Server, Netzwerk oder Data Management Services wie HCI und Backup & Recovery – alles Wichtige ist mit der Plattform HPE GreenLake schnell und übersichtlich verfügbar.

Die Vorteile dieser Lösung liegen auf der Hand: Die Vereinheitlichung des Datenmanagements vom Edge in die Cloud sowie der APIs für Entwickler, die Vereinfachung des Asset-Onboardings und des Lifecycle Managements Ihrer Infrastruktur und nicht zuletzt regelbasierte oder automatisierte Updates erleichtern das dezentrale Monitoring der Unternehmenssicherheit erheblich.

Sicherheit für Sie